Das Netz der NSA-Späher ist noch größer als vermutet. Einem Zeitungsbericht zufolge haben die US-Geheimagenten sich Zugriff auf Zehntausende Computernetzwerke verschafft – mit Methoden, die auch von Kriminellen genutzt werden.

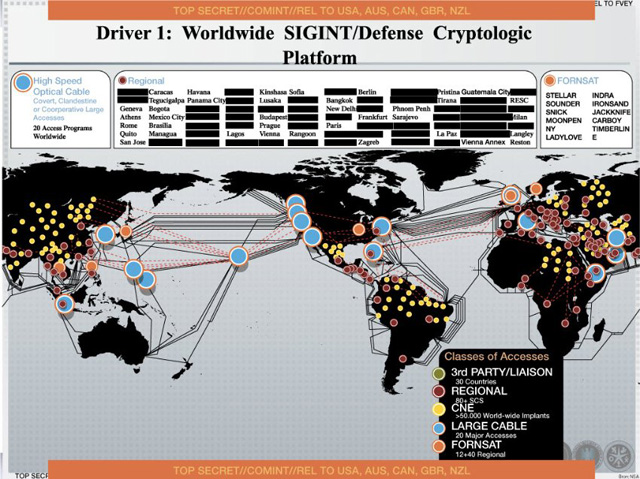

Der US-Geheimdienst NSA hat weltweit 50.000 Computernetzwerke mit Schadsoftware infiltriert. Das geht aus Unterlagen des Whistleblowers Edward Snowden hervor, die die niederländische Tageszeitung „NRC Handelsblad“ einsehen konnte. Die heimlich in die Netzwerke eingeschleusten Programme sollen dazu dienen, geheime und persönliche Daten aus den Netzwerke abzugreifen.

(Bild: NSA-Präsentation: Angriffsmethoden wie Cyber-Gangster)

Dass die NSA im großen Stil Computernetzwerke angreift, um dort eigene Software zu installieren, ist seit einigen Monaten bekannt. Neu ist aber das Ausmaß der Aktionen. Ende August hatte die „Washington Post“ berichtet, der Geheimdienst habe bereits 2008 mehr als 20.000 Rechner weltweit mit seiner Schadsoftware infiziert.

Mit Bezug auf geheime US-Haushaltspläne berichtete das Blatt weiter, die NSA habe sich selbst das Ziel gesteckt, bis Ende 2013 Zugriff auf 85.000 Systeme zu haben. Ob die NSA dieses Ziel erreicht hat, ist unklar. Die vom „NRC Handelsblad“ genannte Zahl stammt aus einer internen NSA-Präsentation, die auf 2012 datiert ist.

Das Technik-Blog „Techcrunch“ bezeichnet die Spionage-Software als „digitalen Schläfer“, also als Programm, das lange unbemerkt und unauffällig im Hintergrund bleibt, bis es auf Befehl der Führungsoffiziere aktiv wird. Über die genaue Funktions-weise des Programms ist nichts bekannt. Man kann aber davon ausgehen, dass die Spionage-Software ähnlich wie herkömmliche Trojaner-Programme arbeitet, die auch von Kriminellen benutzt werden.

Parallelen zur „Operation Socialist“

Mit ähnlicher Technik hat der britische Geheimdienst GCHQ im Rahmen der „Operation Socialist“ Spionage-Software in die Computer der halbstaatlichen belgischen Telekom-Firma Belgacom eingeschleust. Belgacom und ihre Mobilfunktochter Proximus versorgen unter anderem Institutionen wie die EU-Kommission, den Rat der Mitgliedstaaten und das Europaparlament mit Telekommunikationsdienstleistungen.

Die Briten nutzen dafür eine von ihnen als Quantum Insert (QI) bezeichnete Angriffs-technologie, die offenbar sogenannten Drive-by-Angriffen ähnlich ist: Die Opfer werden beispielsweise über Links in scheinbar unverfänglichen E-Mails zum Besuch ihnen bekannter Webseiten animiert. Tatsächlich führen die Links aber auf Kopien der echten Seiten, über die unbemerkt Schadsoftware auf die Computer der Opfer eingeschleust werden kann.

Der Generalangriff der NSA auf Computernetzwerke wird von dem Geheimdienst selbst unter der Bezeichnung Computer Network Exploitation (CNE) geführt. Eine NSA-Abteilung mit dem Titel Tailored Access Operations (TAO) ist mit der Entwicklung der Angriffsprogramme und der Durchführung der Attacken auf fremde Netzwerke betraut. Rund eintausend Computerspezialisten sollen dort beschäftigt sein.

Quellen: NSA/SpiegelOnline vom 24.11.2013

Weitere Artikel:

Bund geschäftet mit US-Spionagefirma

USA organisieren von Deutschland aus Kidnapping und Drohnenkrieg

Altes Abkommen: Deutschland zahlt Millionen für US-Militär

Weltkrieg in der Kolonie: US-Drohneneinsätze vor unserer Haustür (Video)

BND mischt bei Spionage mit (Video)

Besatzer Republik Deutschland: Die deutsche Karte – verdeckte Spiele geheimer Dienste (Videos)

Russischer Abgeordneter: Deutschland ist eine ganz gewöhnliche US-Kolonie (Videos)

NWO: Informationsveranstaltung nach dem Neuen Überwachungsgesetz

Geheimdienstverbrechen: Flüchtlingsfalle an der falschen Grenze zur Tschechoslowakei

Der NSA ist nichts heilig – Vatikan und Gott abgehört

„Wir sind die Helden“: NSA-Chef Alexander weist lächerliche Europäer in die Schranken (Video)

Die Finanz-Elite weiss alles: Abhör-Affäre mit Obama – Welches Spiel spielt Merkel?

CIA-Täuschungsoperation: Snowden, Wikileaks und Watergate

Deutschland: Am Anfang der Einheit stand eine Lüge (Videos)

“Warum?”: Eine Hamburgerin sorgt mit einem Brief an Angela Merkel weltweit für Aufsehen

Grundgesetz: Artikel 133 – Der Bund als vereintes BRD-Wirtschaftsgebiet – kein Staat!

Russland und Japan wollen Friedensvertrag – die BRD nicht (Videos)

„Münchner Komplott“: Der erste Schritt zum Zweiten Weltkrieg

Die korrupte Republik (Videos)

Und jetzt die FAZ: Deutschlands Souveränität ungeklärt (Videos)

Die CO2 Lüge – Panik für Profit: Einfluss des Universums, Geoengineering und Ende der Eiszeit

Massenmedien – taz.de: Nazigesetze, die bis heute gelten – Wo Adolf noch regiert (Videos)

Friedrich Schiller: “Die Räuber” von heute…

Die Machtmaschine – Sex, Lügen und Politik

Das Medienmonopol – Gedankenkontrolle und Manipulationen (Videos)

Arthur Schopenhauer: Die Welt als Wille und Vorstellung (Hörbuch)

Die Ja-Sager – Deutschland züchtet eine dumme Generation

Infrastruktur der Neuen Welt Ordnung entsteht weltweit

Das System Octogon – Die CDU wurde nach 1945 mit Nazi-Vermögen und CIA-Hilfe aufgebaut (Video)

Dreierkriege – Hannibal und Hitler – zur Urangst

Immanuel Kant: Was ist Aufklärung? (Video)

Teile & Herrsche: Gesteuerte NPD vom britischen Geheimdienst gegründet (Video)

Die Herrscher der Welt: Ihre Organisationen, ihre Methoden und Ziele (Videos)

Welt: Krieg oder Frieden? (Videos)

Der Mensch, das entrechtete Wesen

Massen-Hypnose durch Kino und Fernsehen (Video)

Agent Hitler – Im Auftrag der ‘NA’tional-’ZI’onisten – Gründung Israels (Videos)

BRD in der EU/Nazi-Kolonie: Von Geiz & Gier, zum Transhumanismus und Kahlschlag der Heimat (Video)

BRD-Diktatur: Wir liefern alles für Krieg und Terror (Videos)

USA: Tea-Party Bewegung als Erfindung der Tabak-Industrie

Bevölkerungsreduktion und Eugenik (Videos)

Organisierte Kriminalität im Gesundheitswesen – wie Patienten und Verbraucher betrogen werden

Meinungsmache: Rothschild Presse in Deutschland seit 1849 (Videos)

‘Altnaive’ für Deutschland (AfD) doch eher ein Angebot für Dumme

EUROGENDFOR: Die geheime EU-Spezialeinheit zur Niederschlagung von Aufständen (Video)

Weltkrieg vs fehlender Friedensvertrag mit Deutschland (Videos)

Staatenlos & Neue Welt Ordnung oder Heimat & Weltfrieden (Kurzfilm)

>Der US-Geheimdienst NSA hat weltweit 50.000 Computernetzwerke mit Schadsoftware infiltriert. Das geht aus Unterlagen des Whistleblowers Edward Snowden hervor, die die niederländische Tageszeitung “NRC Handelsblad” einsehen konnte. Das geht aus Unterlagen des Whistleblowers Edward Snowden hervor, die die niederländische Tageszeitung “NRC Handelsblad” einsehen konnte. Die heimlich in die Netzwerke eingeschleusten Programme sollen dazu dienen, geheime und persönliche Daten aus den Netzwerke abzugreifen. **** **** *** Man kann aber davon ausgehen, dass die Spionage-Software ähnlich wie herkömmliche Trojaner-Programme arbeitet, die auch von Kriminellen benutzt werden.

Der letzte Satz ist falsch. Er müsste korrekterweise heissen: „…, die auch von ANDERN Kriminellen benutzt werden. So stimmt es denn auch.

Es ist ja schon der helle Wahnsinn, wie hoch das kriminelle Potential von Regierungen sein kann, welche so einen Geheimdienst auf Trab halten, der Milliarden verschlingt, das eigentlich dem US-amerikanischen Volk zusteht.

Der neuste Megabaukomplex der NSA soll ja im Staate Utah installiert werden. Es würde mich schon interessieren, warum gerade dort? Hat es vielleicht damit zu tun, dass die Mormonen-Ideologie am besten zum Staatstreiben des USA, des Pentagon, angepasst ist? Wieso stelle ich die komisch anmutende Frage. Ganz einfach, wegen dem 13. Glaubenartikel der Mormonen, der da heisst:

„WIR GLAUBEN, DASS ES RECHT IST, KÖNIGEN, PRÄSIDENTEN, HERRSCHERN UND OBRIGKEITEN UNTERTAN ZU SEIN UND DEM GESETZ ZU GEHORCHEN, ES ZU ACHTEN UND FÜR ES EINZUTRETEN.“ (siehe Wikipedia)

Das ist natürlich Staatsunterwürfigkeit in einer sehr totalen Form und das schriftlich sanktioniert. Dass dies der US-Regierung voll und ganz in den Kram passt, leuchtet nur dann nicht ein, wenn jemand entweder total (religiös) verblendet, saudumm oder sonst geistig krank ist.

> Der Generalangriff der NSA auf Computernetzwerke wird von dem Geheimdienst selbst unter der Bezeichnung Computer Network Exploitation (CNE) geführt. Eine NSA-Abteilung mit dem Titel Tailored Access Operations (TAO) ist mit der Entwicklung der Angriffsprogramme und der Durchführung der Attacken auf fremde Netzwerke betraut. Rund eintausend Computerspezialisten sollen dort beschäftigt sein.

Krimineller geht es wohl kaum noch. Das ist einfach nur noch billiger Abschaum. Pfui!

Natürlich ärgert mich das als abgeklärter Mensch längst nicht mehr. Ich stelle einfach nur logisch fest was ist und ich reflektiere dies im Rahmen meiner demokratischen Meinungsfreiheit. Wenn es Sinn machen würde, würde ich der US-Regierung gute Besserung wünschen. Diesen Leerlauf erspare ich mir gerne…